Um em cada 5 ataques corporativos em 2025 começou com um e-mail. Não um malware sofisticado ou uma falha de

Tags

As 6 etapas de uma gestão de vulnerabilidades eficaz: como priorizar a correção de falhas

Empresas com maturidade em cibersegurança entendem que ignorar vulnerabilidades exploráveis é um potencial risco de negócio. Hoje, porém, o desafio

Tags

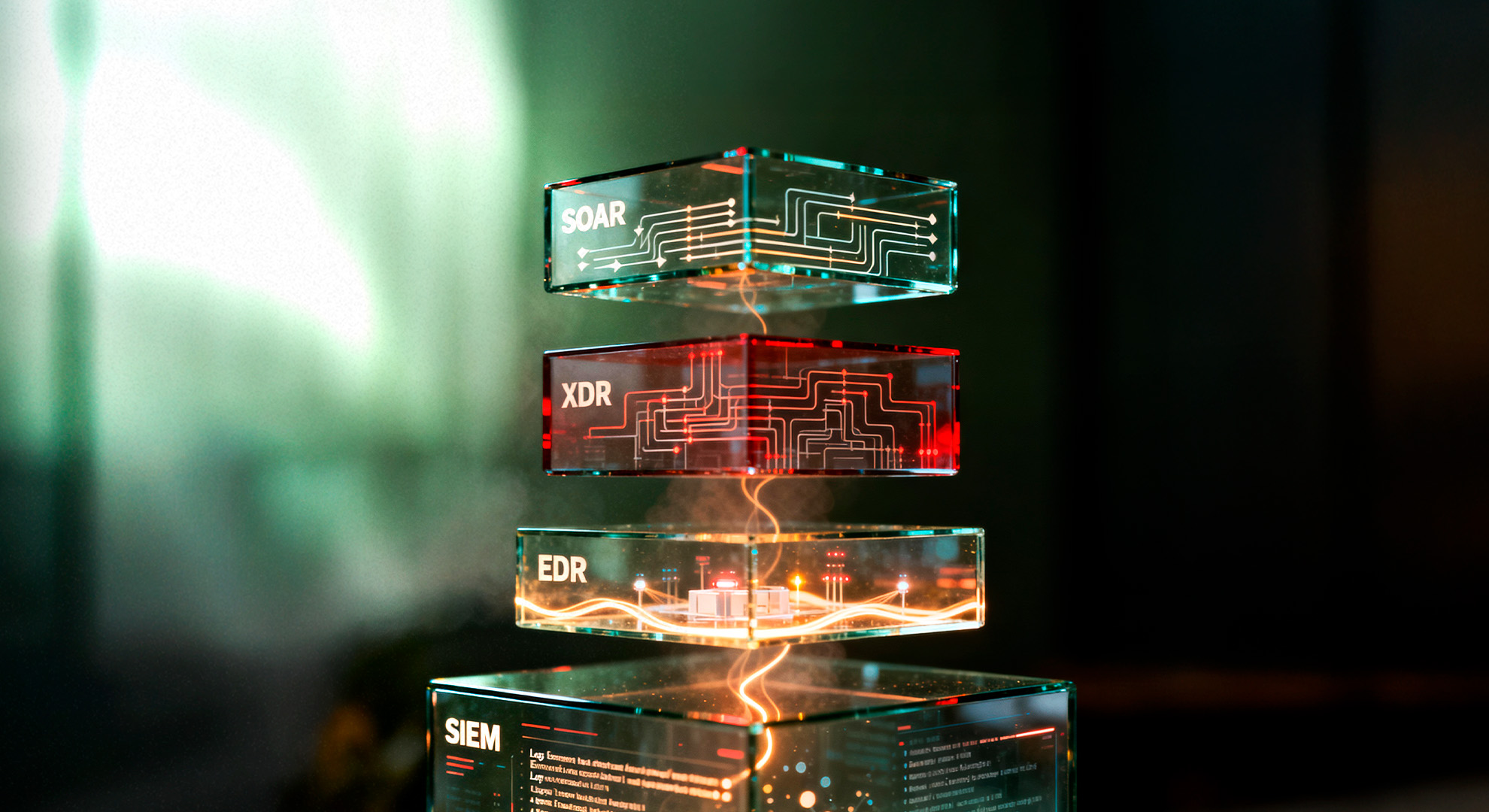

SIEM, EDR e XDR, SOAR: o que são, diferenças e como funcionam juntos na cibersegurança

Para quem atua em cibersegurança, o tempo de reposta e de resolução de um incidente são cruciais para determinar o

Tags

Estivemos na Ekoparty 2025 – e estes foram os principais aprendizados sobre IA e criptografia pós-quântica

Considerada uma das principais conferências de cibersegurança da América Latina, a Ekoparty 2025 foi realizada em outubro, em Buenos Aires,

Tags

4 estratégias para transformar seu Blue Team de reativo para proativo

Em tempos de adversários cada vez mais furtivos e ataques com alto grau de sofisticação, a atuação do Blue Team

Tags

Gestão de alertas: como evitar ruído e priorizar o que importa

Imagine trabalhar em um SOC onde centenas de alertas chegam diariamente, mas apenas uma pequena fração representa riscos reais para

Tags

SIEM, SOAR, EDR e XDR: qual o papel de cada ferramenta?

O uso de múltiplas ferramentas de segurança desconectadas e o alto volume de alertas que surgem a cada dia tornam

Tags

Como proteger dados e sistemas de ataques APT

Uma violação de segurança leva, em média, um total de 11 meses para ser resolvida nas empresas, do período de

Tags

Segurança de terceiros: abordagens para começar a gerenciar o risco agora

O software não é mais aquela prática interna simples que víamos 10 anos atrás. Hoje, a superfície de ataque de

Tags

Gestão de vulnerabilidades: como priorizar e remediar com eficiência

A gestão eficaz de vulnerabilidades engloba um processo contínuo de identificação, classificação, priorização e remediação das vulnerabilidades em sistemas de